E-Voting: Informatiker zeigt, wie System ausgetrickst werden kann

Drei Kantone erlauben bei den Wahlen teilweise die Stimmabgabe per E-Voting. Ein Informatiker zeigt einen Weg auf, wie Stimmen manipuliert werden könnten.

Das Wichtigste in Kürze

- Für die Wahlen vom Sonntag kommt erstmals E-Voting zum Einsatz.

- Ein Informatiker hat einen Weg gefunden, Stimmen möglicherweise zu manipulieren.

- Die Kantone kennen die Schwachstelle.

- Sie hoffen, dass die Stimmenden sich genug informieren und allfällige Angriffe melden.

Erstmals ist in diesem Jahr die Stimmenabgabe an den eidgenössischen Wahlen per E-Voting möglich. Vorerst ist dies allerdings nur in den Kantonen Basel-Stadt, St.Gallen und Thurgau möglich. Und auch da vorerst nur für Auslandsschweizerinnen und -schweizer oder Menschen mit Behinderungen.

Nachdem das System zu Beginn noch Sicherheitsprobleme aufgewiesen hatte, will der Bund es schrittweise einführen. Dieser Ansatz könnte sich gelohnt haben, denn nun hat ein St.Galler Informatiker, der in Singapur lebt, ein weiteres Sicherheitsrisiko aufgedeckt.

E-Voting: Schweizer Post setzt auf Papier

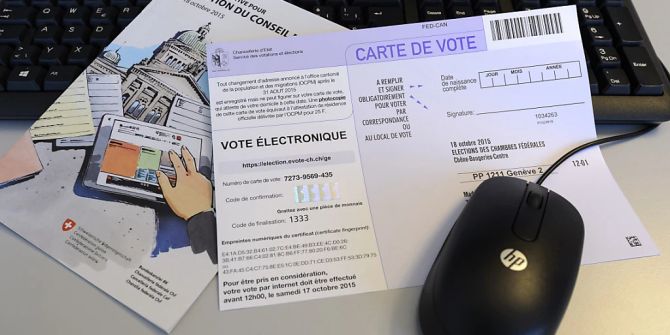

Damit Hacker die Stimmenabgabe nicht manipulieren können, setzt die Schweizer Post auf eine simple, aber effiziente Methode: Sie schickt den Wählerinnen und Wählern Prüfcodes auf Papier nach Hause. Ähnlich wie etwa zur Eröffnung eines E-Banking Accounts.

Beim E-Voting erhält jede Person einen individuellen Code für alle ihr zur Wahl stehenden Kandidierenden. Nach erfolgter Stimmabgabe zeigt das System für jede Stimme den entsprechenden Code an. Die Nutzer müssen dann überprüfen, ob diese mit den Prüfcodes auf dem Papier übereinstimmen. Nur wenn diese identisch sind, kann eine Manipulation ausgeschlossen werden.

Die Entwickler des E-Votings haben sich also eine Methode ausgedacht, wie unerlaubte Manipulationen durch Dritte auffliegen sollten. Aber: Sie werden nicht abgewehrt. Dies gilt insbesondere auch für Geräte, die durch Schadsoftware infiziert sind.

Stimmberechtigte können in die Irre geführt werden

Denn wie die Kontrolle der Prüfcodes funktioniert, erfahren die Wahlberechtigten nicht per Post, sondern auf online dem E-Voting-Portal. Diesen Umstand können sich Angreifer zunutze machen, wie der Informatiker Andreas Kuster auf seiner Homepage zeigt.

Kuster hat hierfür zu Demonstrationszwecken ein Browser-Plugin entwickelt. Dieses ändert im Hintergrund die Stimmenabgabe: Eine Stimme für Jan Köbeli (SP) etwa wird in eine für Hans Schori (SVP) umgewandelt und dann dem Server übermittelt. Bei der Kontrolle des Prüfcodes würde der Fehler an dieser Stelle dem Stimmberechtigten auffallen.

Damit dies nicht geschieht, zeigt Kusters Plugin dem User eine gefälschte Benutzeroberfläche an. Statt «vergleichen Sie die Prüfcodes» steht da nun «geben Sie die Prüfcodes ein». Ein fataler Fehler, denn so kommt der Angreifer an die geheimen Codes: Er kann sich dem Server gegenüber tatsächlich als Stimmbürger ausgeben.

Sicherheitslücke einfach zu schliessen

Andreas Kuster zeigt damit einen Weg auf, wie Dritte unbemerkt die Stimmen manipulieren könnten. Dazu müssten die Angreifer allerdings zuerst das Plugin auf den Geräten der Auslandschweizer platzieren können. Anschliessend müssten sie darauf vertrauen, dass die Betroffenen die Prüfcodes tatsächlich eingeben.

Der St.Galler Staatssekretär Benedikt van Spyk sagt auf Anfrage von Nau.ch, Informatiker Kuster und die Post hätten den Kantonen Ende September einen Bericht zu ihrem Austausch über die Schwachstelle.

Mündlich informiert wurden sie aber schon Ende August. Sie bedankten sich für die Hinweise und Empfehlungen: Kontinuierliche Verbesserungen seien Teil der Versuchsphase. Ihre Risikoeinschätzung bleibe aber unverändert.

Die Kantone wüssten aber schon seit Beginn der E-Voting-Versuche, dass sich die Hacker die Geräte der Stimmenden «zunutze machen» könnten. Das bestätigt auch die Bundeskanzlei auf Anfrage. Deshalb hätten sie «verschiedene Massnahmen ergriffen, um die korrekte Nutzung der Prüfelemente zu fördern», so van Spyk.

Solche Angriffe seien aber nicht einfach zu bewerkstelligen. Dennoch: «Wenn schon nur einer geringen Anzahl Stimmberechtigten die Manipulation auffällt und eine Meldung erfolgt, können umgehend Gegenmassnahmen ergriffen werden.»

Die Stimmberechtigten hätten von den Kantonen Informationen zum korrekten Ablauf beim E-Voting erhalten: Bei einem Angriff wie dem von Kuster würde ihnen auffallen, dass der Ablauf diesen Informationen widerspräche, sagt van Spyk. «Zudem dürfte ihnen auffallen, dass mit dem Angriff faktisch die Prüfcodes nicht mehr überprüft werden.»

Ferner empfehlen die Behörden beim E-Voting, immer einen Browser ohne Plugins anzuwenden.